一、为什么OPC DA远程连接总让人头疼?

在工业自动化领域,OPC DA(OLE for Process Control Data Access) 一直是最古老也最普及的数据采集标准。几乎每一套SCADA、DCS、历史数据库都支持它。然而,当我们需要跨越一台计算机访问另一台计算机的OPC服务器时——也就是OPC DA远程连接——麻烦就来了。

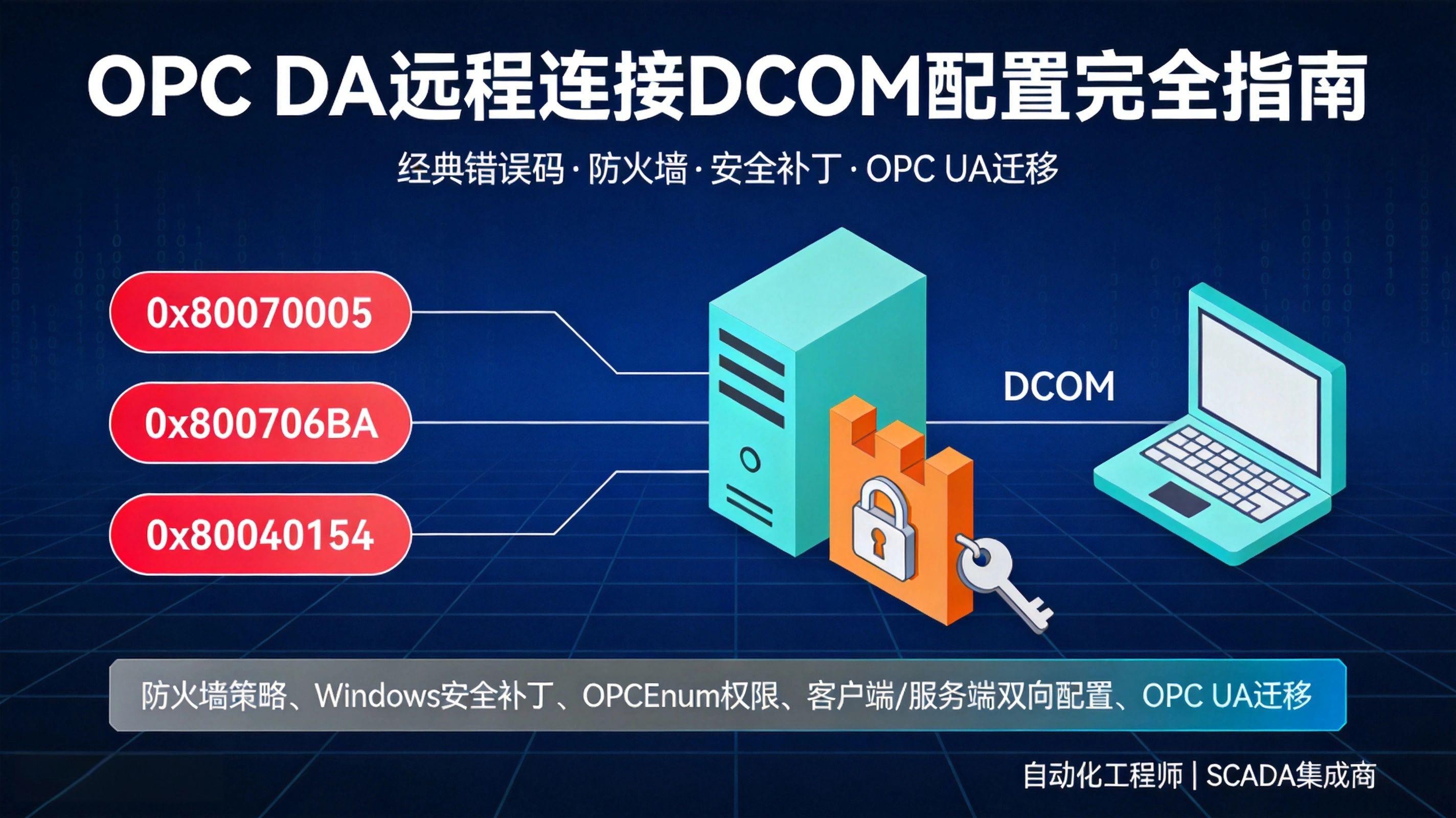

问题的根源在于,OPC DA Classic 依赖微软的 DCOM(分布式组件对象模型) 来实现网络通信。DCOM 的设计初衷是“局域网内高信任度的应用程序集成”,而不是面向工业互联网或广域网。因此,它要求配置 Windows用户权限、防火墙规则、身份验证级别、模拟级别 等一系列琐碎参数。任何一环出错,客户端就会收获一个六位数的错误码,比如 :0x80070005、0x800706BA、0x80040154……这些冰冷的数字让无数工程师夜不能寐,被称为“DCOM玄学”。

本文基于上百个现场工程案例,系统梳理了远程OPC DA访问中最常见的故障现象、根本原因及结构化排查思路。文中逐项拆解了DCOM权限、防火墙策略、Windows安全补丁干扰等典型障碍,并针对每一类错误码提供了可复现的解决方案。此外,考虑到DCOM长期存在的安全隐患及现代工业网络安全要求,本文还将给出向OPC UA或隧道技术迁移的理性建议。

二、DCOM理论基础:你必须懂的几个关键概念

在动手修改配置前,先理解以下概念,能帮助你事半功倍。

概念 | 通俗解释 | 对OPC DA的影响 |

DCOM激活 | 客户端要求服务端创建COM对象 | 需要 远程激活 权限 |

身份验证级别 | 通信双方如何证明身份 | 推荐设为 “连接”,部分老旧设备需设为 “无” |

模拟级别 | 服务端以什么身份执行操作 | 通常设为 “标识”,允许服务端识别客户端身份 |

交互式用户 | 指当前登录到物理桌面的用户 | OPC服务器使用此标识时最稳定,但必须保证有人登录 |

启动用户 | 指启动该COM组件的账户 | 当服务器以Windows服务运行时,可能无法正常工作 |

动态端口 | DCOM除135端口外,还会随机协商高位端口 | 防火墙噩梦,需固定端口范围或暂时关闭防火 |

三、配置前必须收集的5类信息(否则步步是坑)

在修改任何系统设置之前,请务必先记录以下信息。缺少任何一项,你的配置都可能是盲目的。

检查项 | 具体内容 | 记录区(可打印填写) |

操作系统版本 | 客户端与服务器各自版本(例如 Windows 10 21H2 / Windows Server 2019) | client: ______ server: ______ |

DCOM安全补丁 | 是否安装了 KB5004442、KB5021130 等强化更新(命令:systeminfo | findstr KB5004442) | 有 / 无 |

用户账户 | 客户端进程以哪个Windows账户运行?OPC服务器以哪个账户运行?(最好使用相同用户名+密码) | client user: ______ server user: ______ |

网络环境 | 同一子网?中间有无路由器/硬件防火墙?Windows防火墙是开启还是关闭? | 同网段?____ 防火墙?____ |

OPC服务器厂商 | 不同厂商(Kepware / Siemens / Matrikon / Rockwell)的DCOM配置略有差异 | 厂商:______ |

四、正式配置:通用DCOM设置(客户端+服务端)

完成前期的信息收集与基础概念梳理后,本节将进入实操环节。以下配置步骤需在客户端与服务端分别执行,涵盖DCOM启用、全局权限设定、组件级安全策略及防火墙规则调整四项核心内容。请严格按照顺序操作,并注意两端配置的一致性。

4.1 启用DCOM并调整默认级别

按下

Win + R,输入dcomcnfg,回车启动组件服务。左侧导航树:组件服务 → 计算机 → 右键单击 “我的电脑” → 属性。

切换到 “默认属性” 选项卡:

✅ 勾选 “在此计算机上启用分布式 COM”。

默认身份验证级别:选择 “连接”。(若与老旧系统通信且测试失败,可临时改为 “无”,调试完毕后改回)

默认模拟级别:选择 “标识”。

4.2 配置全局COM安全权限(核心中的核心)

在 “我的电脑”属性 → “COM 安全” 选项卡:

访问权限 → “编辑默认值”:

添加以下账户(或组):

ANONYMOUS LOGON,Everyone,INTERACTIVE,SYSTEM,以及你记录下的专用OPC用户。为所有这些账户授予 “本地访问” 和 “远程访问” 权限。

启动和激活权限 → “编辑默认值”:

添加相同的账户列表。

授予 “本地启动”、“远程启动”、“本地激活”、“远程激活” 权限。

⚠️ 安全提示:在生产环境中,建议将

Everyone替换为具体的客户端计算机账户或域用户组,避免过度开放。

4.3 配置具体的OPC组件(OPCEnum 与 你的OPC服务器)

在

dcomcnfg中,展开 “我的电脑” → “DCOM 配置”。找到

OPCEnum(如果找不到,需要先安装 OPC Core Components Redistributable,可从OPC基金会官网下载)。启动和激活权限:选择 “自定义” → “编辑”,添加

Everyone或客户端账户,勾选所有远程权限。访问权限:同样自定义,添加相同账户,授予远程访问。

右键 → 属性 → “安全” 选项卡:

“标识” 选项卡:选择 “交互式用户”。

找到 你自己的OPC服务器组件(例如

Kepware.OPCDA.1或Siemens.SimaticNET.OPC):重复上述安全设置。

标识 同样建议设为 “交互式用户”。如果服务器必须作为服务运行,可选择 “启动用户”,但需确保该账户在COM安全中具备远程权限。

4.4 配置防火墙(针对DCOM动态端口)

Windows防火墙是导致 0x800706BA (RPC服务器不可用) 错误的首要原因。

方法一(仅限测试用):暂时完全关闭Windows防火墙。

netsh advfirewall set allprofiles state off测试完毕后立即开启:

netsh advfirewall set allprofiles state on。方法二(生产环境推荐):开放TCP 135端口,并限制DCOM动态端口范围。

在服务器上,打开注册表编辑器 (

regedit)。定位到

HKEY_LOCAL_MACHINESOFTWAREMicrosoftRpcInternet。新建 多字符串值 (REG_MULTI_SZ),名称为

Ports,值为5000-6000(可自定义)。新建 字符串值 (REG_SZ),名称为

PortsInternetAvailable,值为Y。重启服务器。

在防火墙中添加入站规则:允许TCP端口

135以及5000-6000。

五、故障分类与完全解决手册(附错误码,仅供参考)

在实际工程部署中,DCOM配置完成后往往无法一次性通过验证,各类错误码的出现频率极高。为便于快速对照定位,本节将常见故障划分为客户端侧、服务端侧及双方共有问题三大类,每个错误码均附带典型现象、根本原因以及经过现场验证的详细解决步骤。

5.1 客户端侧三大经典错误

错误码

0x80070005– “拒绝访问 (Access is Denied)”

现象:客户端尝试连接远程OPC服务器时立即返回该错误;或者能够枚举到服务器,但创建对象时失败。

根本原因:客户端进程的运行账户在远程OPC服务器上没有获得必要的DCOM权限(远程激活 / 远程访问)。

解决步骤:

在客户端计算机上,打开任务管理器,找到你的OPC客户端进程,查看“用户名”列。记下这个账户名。

在服务器计算机上,按照第4.2节和第4.3节,将这个账户添加到“启动和激活权限”以及“访问权限”中,并确保勾选了 “远程启动”、“远程激活”、“远程访问”。

检查双方计算机的“默认身份验证级别”是否都为 “连接”(或者都设为“无”进行交叉测试)。

如果客户端进程是以Windows服务方式运行的(比如作为服务启动的SCADA),那么该服务很可能运行在

LOCAL SERVICE或NETWORK SERVICE账户下。这时需要在服务器端给这些内置账户授权,或者将客户端服务改为以具体的域用户身份运行。

错误码

0x80040154– “类未注册 (Class not registered)”

现象:客户端可以ping通服务器,但使用 opcenum.exe 枚举时,看不到任何OPC服务器;或者提示找不到指定的ProgID。

根本原因:

客户端计算机缺少OPC核心组件(OPC Core Components)。

客户端注册的自动化包装器

OPCDAAuto.dll位数与客户端程序位数不匹配(32位程序使用了64位的regsvr32,反之亦然)。

解决步骤:

从OPC基金会官方网站(opcfoundation.org)下载 OPC Core Components Redistributable 并安装。

手动注册

OPCDAAuto.dll:⚠️ 严禁混用!32位程序绝不能用

System32 egsvr32注册,否则仍会报0x80040154。如果你的客户端程序是 32位 的:打开 管理员命令提示符,执行

C:WindowsSysWOW64 egsvr32.exe OPCDAAuto.dll如果你的客户端程序是 64位 的:执行

C:WindowsSystem32 egsvr32.exe OPCDAAuto.dll

错误码

0x800706BA– “RPC服务器不可用 (RPC server is unavailable)”

现象:客户端尝试连接时长时间等待,最终超时并返回此错误。

根本原因:

防火墙阻断了TCP 135端口或动态端口。

服务器上的 RPC 服务未启动。

客户端程序未被授予管理员权限,无法发起DCOM调用。

解决步骤:

在客户端打开命令提示符,执行

telnet <服务器IP> 135。如果提示无法连接,则防火墙或中间网络设备拦截了135端口。临时解决方案:关闭双方Windows防火墙(参考4.4节方法一)。

永久方案:按照4.4节方法二开放固定端口范围。

确保客户端程序以管理员身份运行(右键可执行文件 → “以管理员身份运行”)。

在服务器端运行

services.msc,确认“Remote Procedure Call (RPC)”和“DCOM Server Process Launcher”两个服务状态为“正在运行”。

5.2 服务端侧隐秘陷阱

问题:客户端能枚举到服务器,但连接时提示“拒绝访问”或直接崩溃

现象:使用 opcenum.exe 能看到远程OPC服务器的名称,但点击连接时报错。

根本原因:OPCEnum 的权限配置不全,或者OPC服务器本身的DCOM标识设置不当。

解决步骤:

在服务器

dcomcnfg→ DCOM配置 →OPCEnum属性 → 安全 → 启动和激活权限 中,添加ANONYMOUS LOGON并授予 远程启动 和 远程激活。将

OPCEnum的 标识 改为 “交互式用户”。对于你自己的OPC服务器:同样将标识设为 “交互式用户”,并确保服务器当前有用户登录到桌面(可以锁屏,但不能注销)。

如果OPC服务器是以Windows服务方式运行的(比如后台服务),那么请将服务的“登录”账户改为一个具体的域用户或本地管理员,并且将该用户的权限同样添加到DCOM授权中。但最稳妥的方法是:将服务模式改为应用程序模式,让服务器进程以交互式用户身份运行。

问题:OPC服务器正常运行,但远程访问总是超时

现象:本地测试OPC服务器正常,但远程客户端连接时,服务器端日志没有反应,最终客户端超时。

根本原因:服务器上的OPC服务器组件没有正确注册到DCOM,或者其“位置”设置中未勾选“在此计算机上运行”。

解决步骤:

在服务器

dcomcnfg→ DCOM配置 → 你的OPC服务器 → 右键属性 → “位置” 选项卡。确保勾选 “在此计算机上运行应用程序”。

取消勾选其他选项(如“在下列计算机上运行”),避免歧义。

5.3 双方共同面临的硬骨头

问题A:Windows安全更新后,原本可以连接的OPC DA突然全部失败

背景:微软自2018年起陆续发布DCOM安全强化补丁,尤其是 KB5004442(2022年)和后续更新,强制要求DCOM的认证级别至少为 RPC_C_AUTHN_LEVEL_PKT_INTEGRITY。而大量旧版OPC DA客户端(尤其是基于Windows XP/7开发的)仅支持“连接”或“无”级别,导致兼容性崩溃。

现象:更新后,客户端返回 0x800706BA 或 0x80070005,即使之前配置完全正确。

解决方案(仅限内网、且无严格安全要求的环境使用):

通过注册表降低DCOM认证要求:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftOle]

"LegacyAuthenticationLevel"=dword:00000002 ; 2 = RPC_C_AUTHN_LEVEL_CONNECT

"LegacyImpersonationLevel"=dword:00000003 ; 3 = RPC_C_IMP_LEVEL_IMPERSONATE

将上述内容保存为 DisableDCOMHardening.reg,在服务器端双击导入,然后重启计算机。

⚠️ 风险提示:此操作会降低系统安全性,可能使计算机暴露于已知DCOM漏洞中。请仅在完全隔离的生产内网且无法升级客户端软件时使用。更好的方法是升级到OPC UA或使用隧道技术。

问题B:跨工作组或不同域时的“信任危机”

现象:客户端和服务器不属于同一个Windows域,甚至都在工作组中,凭据明明一致,却总是“拒绝访问”。

根本原因:工作组环境下,NTLM身份验证和计算机名称解析存在限制,DCOM无法建立信任关系。

解决步骤:

在客户端和服务器的 C:WindowsSystem32driversetchosts 文件中,添加对方的IP地址和计算机名。例如:

192.168.1.10 OPC-SERVER

192.168.1.20 OPC-CLIENT

在服务器上运行

secpol.msc打开本地安全策略,导航到 本地策略 → 安全选项,找到 “网络访问: 本地账户的共享和安全模型”,将其改为 “经典 - 本地用户以自己的身份验证”。确保客户端和服务器的计算机名不同,且都使用相同的用户名和密码创建了本地账户(例如两台机器都有一个名为

opcuser,密码均为P@ssw0rd的账户)。

问题C:网络闪断导致数据永久丢失

现象:网络瞬时断开几秒钟,恢复后OPC客户端无法自动重连,或者重连后丢失了断网期间的数据。

根本原因:OPC Classic 基于DCOM,其会话没有内置的自动重连和数据缓存机制。一旦网络波动,连接就会中断,数据永远丢失。

解决方案:

采用 OPC隧道软件(如 Matrikon OPC Tunneller、Kepware LinkMaster、Softing DCOM Tunneller)。这些软件使用单一稳定的TCP端口(而非DCOM动态端口)进行通信,并内置自动重连、断点续传、数据压缩等功能,完全绕开DCOM的缺陷。

或者升级到 OPC UA(见第7章),其会话模型天然支持重连和历史数据缓存。

六、 5分钟快速排查清单(实战打印版,仅供参考)

当遇到OPC DA远程连接失败时,请按照以下顺序逐项勾选,90%的问题可以在5分钟内定位。

【阶段一:物理与网络层】

□ 客户端与服务器之间能互相 ping 通

□ telnet 服务器IP 135 端口通(不通则检查防火墙/路由器)

□ 已临时关闭双方Windows防火墙进行测试(netsh advfirewall set allprofiles state off)

【阶段二:DCOM基础配置】

□ 双方“我的电脑”中“在此计算机上启用分布式COM”已勾选

□ 双方默认身份验证级别 ≤ “连接”(可临时设为“无”测试)

□ 双方默认模拟级别 = “标识”

□ COM安全中的“访问权限”和“启动和激活权限”已添加客户端账户及Everyone/ANONYMOUS LOGON,并授予所有远程权限

【阶段三:组件专项检查】

□ OPCEnum 组件的“标识”设为“交互式用户”

□ OPCEnum 组件的安全选项卡中已添加Everyone及ANONYMOUS LOGON远程权限

□ 你自己的OPC服务器组件的“标识”设为“交互式用户”(或指定有效账户)

□ 服务器当前有用户登录桌面(可以锁屏)

【阶段四:客户端进程权限】

□ 客户端程序以管理员身份运行

□ 若客户端是Windows服务,请确认其登录账户,并在服务端为该账户授权

【阶段五:系统补丁与兼容性】

□ 检查是否安装了KB5004442等DCOM强化补丁(systeminfo | findstr KB5004442)

□ 如有,可尝试注册表降级方案(见5.3节问题A)

【阶段六:事件日志诊断】

□ 在服务器上打开“事件查看器” → “Windows日志” → “应用程序”,筛选来源“DCOM”,查看错误事件ID七、彻底告别DCOM:OPC隧道技术与OPC UA对比选型

鉴于DCOM在安全性、配置复杂度及长期维护成本方面的固有问题,彻底摆脱对其依赖成为越来越多项目的理性选择。以下将重点介绍两种经过工业验证的替代技术——OPC隧道技术与OPC UA,分别阐述其工作原理、适用场景及选型考量,为不同阶段的系统升级提供决策参考。

7.1 OPC隧道技术(OPC Tunneling)

OPC隧道技术是为规避DCOM自身缺陷而发展出来的中间件方案。它不直接修改原有OPC DA应用程序,而是在客户端与服务器之间建立独立的通信通道,从协议层面剥离对DCOM的依赖。该技术尤其适用于因网络安全策略收紧、Windows更新导致兼容性下降或现场网络环境复杂的场景。

原理:在客户端和服务器端各安装一个隧道软件代理,两个代理之间建立一个单一、固定的TCP连接(例如端口5000)。客户端原本发送给DCOM的请求被隧道软件拦截,封装后通过该TCP连接传输到服务器端,再还原给OPC服务器。整个过程完全绕开了DCOM。

优点:

防火墙极度友好:只需要开放一个TCP端口,无需处理135和动态端口。

内置高级功能:自动重连、数据缓存(断网期间的数据不会丢失)、通信压缩、可选加密。

无需修改现有OPC DA代码:现有的客户端和服务器端程序照常运行,只需配置隧道软件。

跨平台能力:部分隧道软件支持Linux或嵌入式系统。

缺点:

需要额外购买商业软件(多数为商用)。

多了一层代理,理论上有轻微性能开销(实际可忽略)。

推荐场景:老旧产线无法升级到OPC UA,但急需解决DCOM不稳定问题的场合。

7.2 OPC UA(Unified Architecture)

OPC UA(Unified Architecture)是OPC基金会推出的下一代通信标准,其设计初衷便是彻底摒弃对DCOM的依赖。与经典的OPC DA相比,UA采用面向服务的架构,从协议栈底层重新定义数据交换机制,从而在安全性、平台兼容性以及信息模型丰富度上实现全面升级。它不仅解决了DCOM固有的防火墙与权限难题,还统一了数据访问、报警与条件、历史数据等子规范。以下分别介绍其核心工作原理、主要优势及现存局限性。

原理:OPC UA 是 OPC 基金会推出的新一代通信标准,其核心设计目标是从底层彻底摆脱对 DCOM 的依赖。它定义了一套独立于操作系统和编程语言的面向服务架构,通信协议栈支持两种主流传输方式:一种是基于 TCP 的 UA 二进制协议(端口 4840),适用于高性能、低延迟的工业内部网络;另一种是映射到 HTTPS 的 UA Web 服务(如 SOAP/XML),便于穿透防火墙并支持互联网访问。在消息层,OPC UA 内置了数据加密、消息签名及 X.509 证书认证机制;在会话层,它引入了会话恢复与数据缓存能力,允许网络短暂中断后自动续传;在信息模型层,它不仅涵盖 DA 的数据访问,还统一了报警与条件、历史访问、方法调用等子规范,形成单一集成的地址空间。

优点:

安全性极强:强制加密和签名,支持X.509证书。

平台独立性:可在Windows、Linux、VxWorks甚至嵌入式设备上运行。

单一端口(通常为4840),防火墙配置简单。

内置会话恢复:网络中断后自动重连,并支持数据缓存。

丰富的信息模型:不仅支持数据访问,还支持报警、历史、方法调用等。

缺点:

需要CPU和内存更高的硬件支持(相比OPC DA)。

旧系统迁移需要更换客户端或使用UA包装器。

推荐场景:新建自动化系统、产线升级改造、需要严格安全合规的项目。

7.3 如何选择?

在明确了OPC隧道技术与OPC UA各自的工作原理、优势与局限之后,如何根据项目实际条件做出合理选型成为关键。以下从代码改动量、防火墙配置难度、安全性、成本及长期发展五个维度进行横向对比,供不同场景下的决策参考。

对比项 | OPC隧道技术 | OPC UA |

是否需要修改原有DA代码 | 无需修改 | 需要UA客户端或代理 |

防火墙配置难度 | 极低(一个端口) | 低(一个端口) |

自动重连+数据缓存 | 有 | 有 |

安全性 | 可选加密 | 强制加密+证书 |

成本 | 商业软件许可 | 开源/商业均可 |

长期发展 | 过渡方案 | 未来标准 |

建议:

如果你只是想快速解决当前DCOM的麻烦,且预算充足 → 选购成熟的OPC隧道软件。

如果你有较长的项目周期,希望一次性解决未来十年问题 → 直接升级到OPC UA。

如果你的OPC服务器本身已经支持UA(如Kepware最新版),那么只需在客户端使用UA接口即可,无需额外隧道。

写在文末:

本文从上百个现场工程案例出发,完整覆盖了OPC DA远程连接中DCOM配置的各个环节:从基础概念、通用配置流程,到客户端侧、服务端侧及双方共有的典型错误码(如0x80070005、0x800706BA、0x80040154)的根因分析与解决方案,再到防火墙策略、Windows安全补丁兼容性、OPCEnum权限设置等细节。最后,针对DCOM长期存在的安全与维护痛点,简要介绍了OPC隧道技术与OPC UA两种替代方案,并提供了面向不同场景的选型对比。

需要特别说明的是,各工业现场的Windows版本、补丁更新策略、网络拓扑及OPC服务器厂商实现均存在差异。文中所有配置步骤和故障处理方法均基于特定环境验证,在实际部署前,建议先在隔离的测试环境中完整模拟,并备份注册表及原有DCOM配置。对于涉及核心生产系统的操作,请务必咨询相应设备供应商或联系专业技术支持。本文作者不对因直接参照本文内容而产生的任何直接或间接损失承担责任。最终决策请以现场实际情况为准。

免责声明:

本文档由北京宏达信诺科技有限公司(以下简称“本公司”)提供,仅供参考。部分内容可能引用第三方公开资料,著作权归原作者所有。本公司不对准确性、完整性作任何担保,依据本文档作出的决策风险自担。转载须注明来源为“北京宏达信诺科技有限公司”,否则本公司保留追责权利。侵权请联系:hdxn_bj@163.com。